|

•

|

|

•

|

实时 - 实时查看记录的信息

|

|

•

|

透明 - 管理威胁时无需中止合法的流量。

|

|

•

|

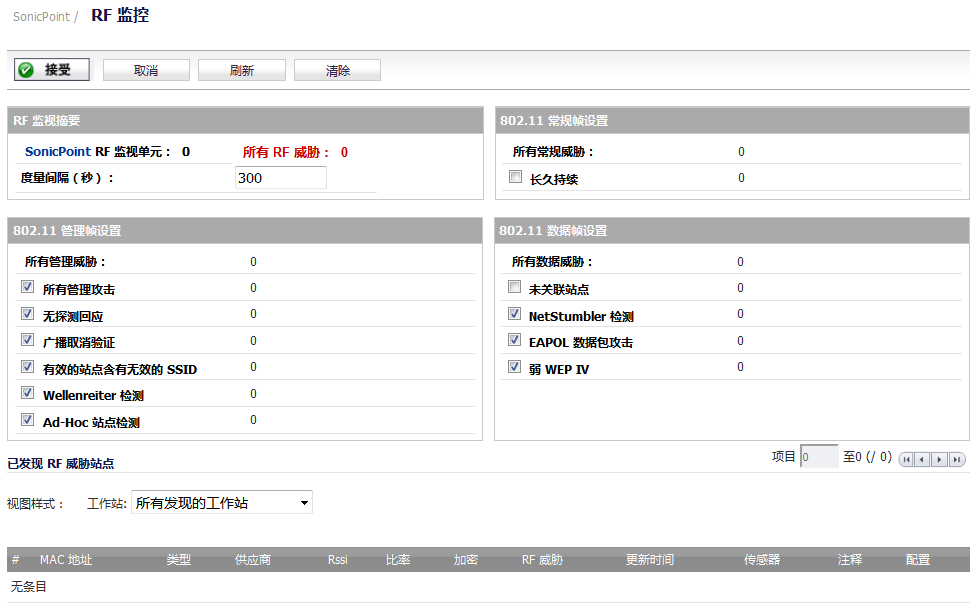

SonicPoint > RF 监控管理界面提供了用于选择射频签名类型、查看已发现的 RF 威胁工作站以及将发现的威胁工作站添加到监视列表的中心位置。本节说明了SonicPoint > RF 监控页面上的组件。

|

刷新 SonicPoint > RF 监视页面。 |

|

单击复选框启用/禁用Table 92描述的监控。默认情况下已启用所有监控。

|

在该攻击中,欺诈接入点尝试广播受信任的站点 ID (ESSID)。尽管 BSSID 通常无效,站点仍对客户端显示,好像它是受信任的接入点。该攻击的目的是通常从受信任的客户端获取验证信息。 |

|

单击复选框启用/禁用以下监控。默认情况下,未关联站点未被选择,其他复选框处于启用状态。

|

按照 SonicPoint 报告的接收信号的强度对条目排序。该条目以及传感器条目,在对 RF 威胁设备的实际物理位置做三角测量时非常有用。 |

|

|

按照威胁站点上的无线信号加密(无或已加密)对条目进行排序。 |

|

|

按照记录此威胁的 SonicPoint 的 ID 对条目排序。该条目以及 Rssi 条目,在对 RF 威胁设备的实际物理位置做三角测量时非常有用。 |

|