トンネル インターフェースは、"トンネル インターフェース" という種類のポリシーをリモート ゲートウェイに追加すると作成されます。トンネル インターフェースは物理インターフェースにバインドされる必要があり、その物理インターフェースの IP アドレスがトンネルを通るパケットの送信元アドレスとして使用されます。

|

1

|

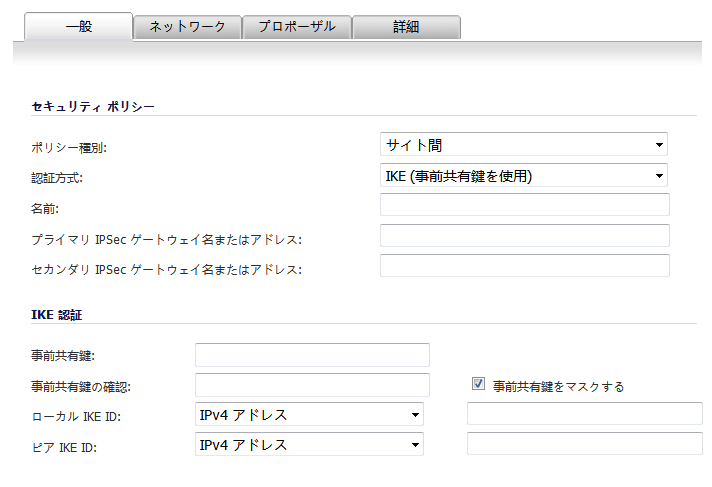

「VPN > 設定 > VPN ポリシー」を選択します。

|

|

2

|

|

3

|

|

4

|

続いて「プロポーザル」タブを選択します。

|

|

5

|

|

6

|

「詳細」タブを選択し、トンネル インターフェースの詳細なプロパティを設定します。既定では「キープ アライブを有効にする」が設定されています。これは、リモート ゲートウェイで予見的にトンネルを確立するためのものです。

|

|

•

|

IPsec アンチリプレイを無効にする - アンチリプレイを無効にします。アンチリプレイは、部分的なシーケンス整合性を確保するための機能の 1 つで、(制約されたウィンドウ内の) 重複する IP データグラムの到着を検出します。

|

|

•

|

高度なルーティングを許可する - このトンネル インターフェースを、「ネットワーク > ルーティング」ページの高度なルーティングのテーブル内のインターフェース リストに追加します。

|

これをオプション設定にすることで、高度なルーティング テーブルにすべてのトンネル インターフェースを追加することを避けて、ルーティング設定の合理化に役立てています。トンネル インターフェースに対して RIP または OSPF の高度なルーティングを設定するための情報については、トンネル インターフェースに対する高度なルーティング設定 を参照してください。

|

•

|

トランスポート モードを有効にする - IPSec ネゴシエーションがトンネル モードではなく、トランスポート モードを使うことを強制します。これは、Nortel との互換性のために導入されています。ローカル ファイアウォール上でこのオプションを有効にする際には、ネゴシエーションが成功するように、リモート ファイアウォール上でも同様にこれを有効にする必要があります。

|

|

•

|

Windows ネットワーキング (NetBIOS) ブロードキャストを有効にする - Windows の「ネットワーク コンピュータ」を参照してリモート ネットワーク リソースにアクセスすることを許可します。

|

|

•

|

マルチキャストを有効にする - マルチキャスト トラフィックが VPN トンネルを通過することを許可します。

|

|

•

|

高速化を許可する - このポリシーに一致するトラフィックを WAN 高速化 (WXA) 装置にリダイレクトできるようにします。

|

|

•

|

この SA を経由しての管理 - リモート ユーザが VPN トンネル経由でこの SonicWALL にログインして管理することを許可します。次の中から 1 つ以上を選択します:HTTPS、SSH、SNMP。

|

|

•

|

|

•

|

VPN ポリシーの適用先 - トンネル インターフェースがバウンドされるインターフェースを設定します。既定では、「インターフェース X1」です。

|

|

8

|

|

•

|

「IKE SA ネゴシエーション中に、トリガー パケットを送信しない」チェックボックスは既定でオフになっています。ピアがトリガー パケットを処理できない場合の相互運用性のために必要な場合のみ、オンにしてください。

|

“トリガー パケット" という用語は、SA ネゴシエーションを開始させたパケットからの IP アドレスを含む、最初のトラフィック セレクタ ペイロードの使用を意味します。セキュリティ ポリシー データベースから適切な保護 IP アドレス範囲を選択できるように IKEv2 応答側を支援するためにトリガー パケットを含めることをお勧めします。すべての実装でこの機能がサポートされているわけではないので、一部の IKE ピアでトリガー パケットを含めないようにしたほうがよいかもしれません。

|

•

|

「ハッシュ と URL 証明書種別を受け入れる」– ファイアウォールはピア装置に

HTTP_CERT_LOOKUP_SUPPORTED メッセージを送信します。ピア装置が "Hash and URL of X.509c"証明書で返信すると、ファイアウォールが 2 台の装置間でトンネルの確立または認証が可能になります。 |

|

•

|

「ハッシュ と URL 証明書種別を送信する」– ファイアウォールは

HTTP_CERT_LOOKUP_SUPPORTED メッセージを受信すると、要求元に "Hash and URL of X.509c" 証明書を送信します。 |

証明書自体ではなく、ハッシュと証明書 URL を送信できる場合、これらのオプションを選択ます。これらのオプションを使用することにより、メッセージ交換のサイズを減少することができます。

VPN を使用する場合、2 台のピア ファイアウォール(FW1 と FW2)はトンネルをネゴシエートします。FW1 から見ると FM2 はリモート ゲートウェイになり、またその逆も同じです。

|

9

|

「OK」を選択します。

|

トンネル インターフェースの追加に成功したら、続いて静的ルートを作成します。

|

1

|

「ネットワーク > ルーティング > ルート ポリシー」を選択します。

|

|

2

|

|

3

|

「インターフェース」ドロップダウン メニューに表示されている利用可能なすべてのトンネル インターフェースから、トンネル インターフェースを 1 つ選択します。

|

|

補足:「自動追加アクセス ルール」オプションが選択されている場合は、ファイアウォール ルールが自動的に追加され、トンネル インターフェースを使用して設定されたネットワーク間でトラフィックが許可されます。

|

|

5

|

「OK」を選択します。

|