|

•

|

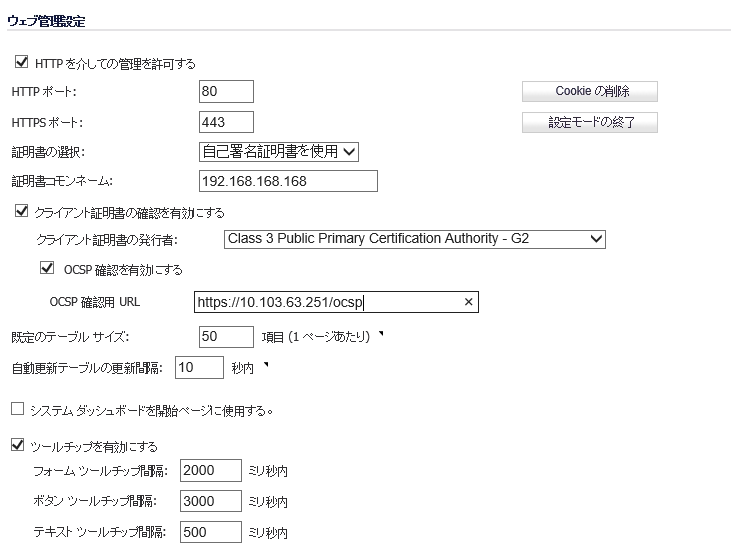

HTTP 管理を使いたい場合は、HTTP 管理を全体的に有効/無効にできる「HTTP を介しての管理を許可する」チェックボックスで設定可能です。

HTTPS 管理の既定ポートは 443 です。この既定ポートを変更することによって、SonicWALL セキュリティ装置へのログインにセキュリティ層をもう 1 つ追加できます。HTTPS 管理用に他のポートを設定するには、「ポート」フィールドに使用するポート番号を入力し、「更新」を選択します。例えば、HTTPS 管理ポートを 700 番に設定した場合、SonicWALL にアクセスするには、〈http://192.168.168.1:700〉 のようにポート番号と IP アドレスを使用して SonicWALL にログインする必要があります。

HTTP の既定ポートはポート 80 ですが、他のポートからアクセスするように設定することもできます。「ポート」フィールドに使用するポート番号を入力し、「適用」を選択します。ただし、HTTP 管理用に80 番以外のポートを設定した場合、IP アドレスを使用して SonicWALL セキュリティ装置にログインするときにポート番号も入力する必要があります。例えば、ポートを 76 番に設定した場合、ウェブ ブラウザで 〈LAN IP アドレス〉 に 76 も加えた 〈http://192.168.168.1:76〉 を入力する必要があります。

「証明書の選択」メニューで、「自己署名証明書を使用」を選択した場合、SonicWALL セキュリティ装置にログインするごとに新しい証明書をダウンロードすることなく、1 つの証明書を続けて使用できます。また、「証明書のインポート」を選択して、「システム > 証明書」ページでインポートされた証明書を選択し、管理インターフェースの認証に利用できます。

「Cookie の削除」ボタンを選択すると、SonicWALL 装置が保存したすべてのブラウザの Cookie が消去されます。Cookie を消去すると、管理インターフェースで保存していない変更は失われます。

ログインしたときに、最初に「ダッシュボード > 脅威報告」ページを表示するには、「システム ダッシュボードを開始ページに使用する。」チェックボックスを選択します。

「システム > 管理」ページの「ウェブ管理設定」では、コモン アクセス カード (CAC) の使用の有無を指定してクライアント証明書の確認を有効にできます。

コモン アクセス カード (CAC) は、米国国防総省 (DoD) スマート カードで、インターネット上で非常に高度に保護されたアクセスを要する、軍人やその他の政府、政府外の職員によって使用されます。CAC では PKI 認証および暗号化を使用します。

クライアント証明書の確認は、CAC を使用するように開発されていますが、HTTPS/SSL 接続でクライアント証明書を必要とするどのようなシナリオでも有効です。クライアント証明書に対する CAC サポートは、HTTPS 接続上でのみ利用可能です。

「クライアント証明書の確認を有効にする」チェックボックスにより、SonicWALL セキュリティ装置上でクライアント証明書確認と CAC サポートを有効/無効にできます。

「クライアント証明書の発行者」ドロップダウン メニューには、クライアント証明書の署名に使用できる証明機関 (CA) 証明書の発行者の一覧が示されます。このリストに適切な CA が無い場合は、CA を SonicWALL セキュリティ装置にインポートする必要があります。

「OCSP 確認を有効にする」チェックボックスを使用すると、クライアント証明書が失効していない (まだ有効である) ことを確認する OCSP (Online Certificate Status Protocol) 確認を有効または無効できます。

「OCSP 確認用 URL」フィールドには、クライアント証明書の状態を確認するサーバの URL が含まれます。OCSP 確認用 URL は、通常はクライアント証明書内に埋め込まれているため、入力する必要はありません。クライアント証明書に OCSP リンクが含まれていない場合は、URL リンクを入力できます。そのリンクは、OCSP 確認を処理するサーバ側の CGI (Common Gateway Interface) を参照している必要があります。例えば、http://10.103.63.251/ocsp です。

クライアント証明書の確認で CAC を使用しない場合は、ブラウザにクライアント証明書を手動でインポートする必要があります。

クライアント証明書の確認で CAC を使用する場合は、クライアント証明書はミドルウェアによってブラウザに自動的にインストールされます。HTTPS を介して管理セッションを開始すると、証明書の確認を求める証明書選択ウィンドウが表示されます。

ドロップダウン メニューからクライアント証明書を選択した後で、HTTPS/SSL 接続が再開され、SonicWALL セキュリティ装置はクライアント証明書が CA によって署名されているかを確認するために クライアント証明書の発行者 を検証します。一致が検出されると、管理者ログイン ページが表示されます。一致が検出されない場合は、ブラウザの接続が失敗したことを示す次のようなメッセージが表示されます。

OCSP が有効な場合、管理者ログイン ページが表示される前に、ブラウザによって OCSP 確認が行われ、確認中、次のメッセージが表示されます。

一致が確認されると、管理者ログイン ページが表示され、管理者の資格情報を使って SonicWALL セキュリティ装置の管理を開始できます。

一致が検出されない場合は、ブラウザに次のメッセージが表示されます。

OCSP 確認が失敗しました。システム管理者に問い合わせてください。

クライアント証明書機能を使う場合、以下の状況で SonicWALL セキュリティ装置からユーザがロックアウトされる可能性があります。

|

•

|

「クライアント証明書の確認を有効にする」が選択されているが、ブラウザにクライアント証明書がインストールされていない。

|

|

•

|

「クライアント証明書の確認を有効にする」が選択され、ブラウザにクライアント証明書がインストールされているが、「クライアント証明書の発行者」が選択されていない、または誤ったクライアント証明書の発行者が選択されている。

|

|

•

|

「OCSP 確認を有効にする」が有効だが、OCSP サーバが利用できないか、ネットワークの問題で SonicWALL セキュリティ装置が OCSP サーバにアクセスできない。

|

ロックアウトされたユーザのアクセスを回復するには、次の CLI コマンドを実行します。

|

1

|

|

2

|

|

3

|

「適用」を選択します。

|

ツール チップは既定で有効になっています。ツール チップを無効にするには、「ツールチップを有効にする」チェックボックスをオフにします。ツール チップが表示されるまでの時間を設定できます。

|

•

|

フォーム ツールチップ間隔 - フォーム (テキストを入力するボックス) のツール チップが表示されるまでの時間 (ミリ秒単位)。既定値は 2000 ミリ秒です。

|

|

•

|

ボタン ツール チップ間隔 - ラジオ ボタンおよびチェックボックスのツール チップが表示されるまでの時間 (ミリ秒単位)。既定値は 3000 ミリ秒です。

|

|

•

|

テキスト ツール チップ間隔 - UI テキストのツール チップが表示されるまでの時間 (ミリ秒単位)。既定値は 500 ミリ秒です。

|