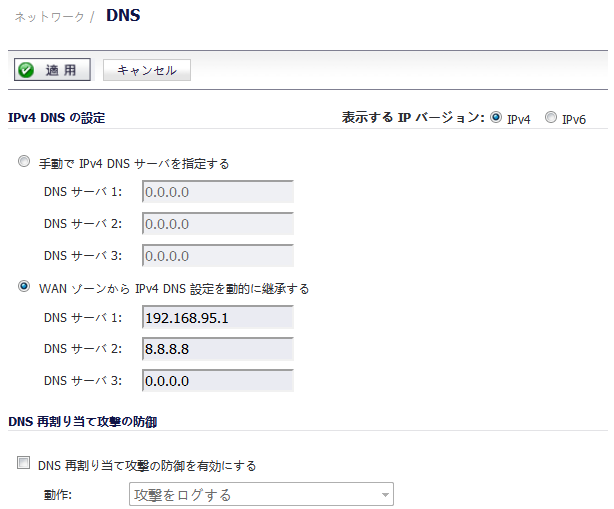

「IPv4 DNS の設定」セクションで、次のいずれかを選択します。

|

•

|

|

•

|

「適用」を選択して変更を保存します。

|

1

|

「DNS 再割り当て攻撃の阻止を有効にする」チェックボックスをオンにします。

|

|

2

|

「動作」ドロップダウン メニューから、DNS 再割り当て攻撃が検知されたときに実行する動作を選択します。

|

|

•

|

|

3

|

「許可ドメイン」ドロップダウン メニューから、許可するドメイン名を含む FQDN アドレス オブジェクトや FQDN アドレス オブジェクト グループ (*.sonicwall.com など) を選択します。これらのオブジェクトやオブジェクト グループについては、ローカルに接続/ルーティングされるサブネットを正当な応答と見なします。

|

「新しい FQDN アドレス オブジェクトを作成する...」または「新しい FQDN アドレス オブジェクト グループを作成する...」を選択して、新しい FQDN アドレス オブジェクトや FQDN アドレス オブジェクト グループを作成することもできます。

FQDN に対する DNS の割り当てを有効にするには、「FQDN オブジェクトは承認済みサーバからの DNS 応答のみをキャッシュする」チェックボックスをオンにします。

通常 DNS キャッシュの内容を表示するには、「DNS キャッシュの表示」ボタンを選択します。ポップアップ ウィンドウに以下のキャッシュの内容が表示されます。

|

•

|

|

•

|

|

•

|

|

•

|