Users_usersSettingsView

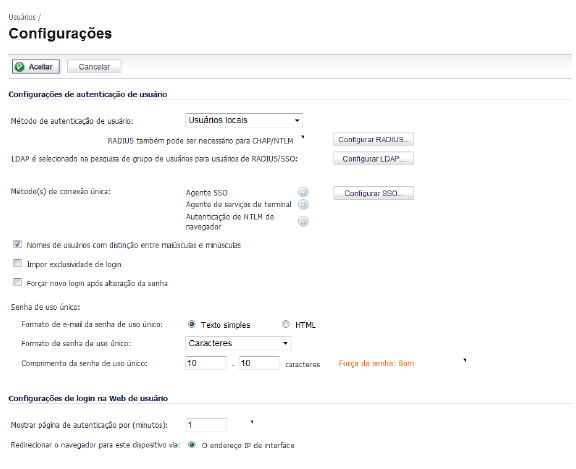

Definindo as configurações em Usuários > Configurações

Nessa página, é possível configurar o método de autenticação necessário, as configurações globais de usuário e uma política de usuário aceitável que será exibida para os usuários durante o login em sua rede.

As instruções de configuração para as configurações desta página são fornecidas nas seções a seguir:

• Configurações de autenticação de usuário

• Configurações de login de usuário na web

• Configurações da sessão do usuário

• Configurações de sessão de usuário para usuários autenticados por SSO

• Configurações de sessão de usuário para login na Web

• Outras configurações globais do usuário

• Personalizar páginas de login

Configurações de autenticação de usuário

Na lista suspensa Método de autenticação de usuário, selecione o tipo de gerenciamento de conta do usuário utilizado pela sua rede:

• Selecione Usuários locais para configurar os usuários no banco de dados local do dispositivo Dell SonicWALL usando as páginas Usuários > Usuários locais e Usuários > Grupos locais.

Para obter informações sobre o uso do banco de dados local para a autenticação, consulte Usando Grupos e usuários locais para a autenticação.

Para obter instruções detalhadas sobre configuração, consulte as seções a seguir:

– Configurando os Usuários locais

• Selecione RADIUS se você tiver mais de 1.000 usuários ou para adicionar uma camada extra de segurança para a autenticação de usuário no Dell SonicWALL. Se você selecionar RADIUS para a autenticação de usuário, os usuários deverão efetuar login no Dell SonicWALL usando HTTPS para criptografar a senha enviada ao Dell SonicWALL. Se um usuário tentar efetuar login no Dell SonicWALL usando HTTP, o navegador será redirecionado automaticamente para HTTPS.

Para obter informações sobre o uso de um banco de dados o RADIUS para a autenticação, consulte Usando o RADIUS para a autenticação.

Para obter instruções detalhadas sobre configuração, consulte Configurando a autenticação RADIUS

• Selecione RADIUS + Usuários locais se você deseja usar os bancos de dados de usuário local do Dell SonicWALL e do RADIUS para a autenticação.

• Selecione LDAP se você estiver usando um servidor do Lightweight Directory Access Protocol (LDAP), servidor do Microsoft Active Directory (AD) ou Novell eDirectory para manter todos os dados de conta de seus usuários.

Para obter informações sobre o uso de um banco de dados do LDAP para a autenticação, consulte Usando a autenticação LDAP/Active Directory/eDirectory.

Para obter instruções detalhadas sobre configuração, consulte Configurando a Integração do LDAP no SonicOS Enhanced

• Selecione LDAP + Usuários locais se você deseja usar os bancos de dados de usuário local do Dell SonicWALL e do LDAP para a autenticação.

Na lista suspensa Método de login único, selecione uma das seguintes opções:

• Selecione Agente SSO se você estiver usando o Active Directory para a autenticação e o agente SSO do Dell SonicWALL estiver instalado em um computador no mesmo domínio.

• Selecione Agente SSO se você estiver usando o Serviços de terminal e o Agente de serviços de terminal (TSA) do Dell SonicWALL estiver instalado em um servidor de terminal no mesmo domínio.

• Selecione Autenticação de NTLM no navegador se você deseja autenticar os usuários da Internet sem usar o Agente SSO ou TSA do Dell SonicWALL. Os usuários são identificados no momento em que enviam o tráfego HTTP. O NTLM exige a configuração do RADIUS (além do LDAP, se o LDAP estiver sendo utilizado) para o acesso à autenticação MSCHAP. Se o LDAP for selecionado acima, um botão Configurar separado para o RADIUS será exibido aqui quando o NTLM for selecionado.

• Selecione Contabilização RADIUS se você deseja que um servidor de acesso à rede (NAS) envie mensagens de contabilização da sessão de login do usuário para um servidor de contabilização.

Para obter instruções de configuração do SSO, consulte Configurar o Login Único.

Para a configuração da autenticação de NTLM no navegador, consulte Configurando seu dispositivo Dell SonicWALL para autenticação de NTLM no navegador.

Selecione Nomes de usuário sem distinção entre maiúsculas e minúsculas para habilitar a correspondência com base no emprego de maiúsculas e minúsculas nos nomes de conta do usuário.

Selecione Impor exclusividade de login para impedir que o mesmo nome de usuário seja utilizado para efetuar login na rede a partir de mais de uma localização ao mesmo tempo. Esta configuração aplica-se aos usuários locais e usuários do RADIUS/LDAP. Contudo, ela não se aplica ao administrador padrão com o nome de usuário admin.

Selecione Forçar novo login após alteração da senha para forçar o usuário a efetuar login imediatamente após a alteração da senha.

Selecione Texto simples ou HTML para o Formato do e-mail da senha de uso único, dependendo se nas preferências você estiver usando a autenticação de senha de uso único.

Selecione uma das seguintes para o Formato da senha de uso único:

• Caracteres

• Caracteres + Números

• Números

Insira os valores mínimo e máximo para o Comprimento da senha de uso único.

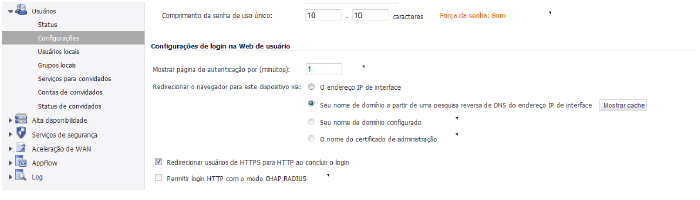

Configurações de login de usuário na web

No campo Mostrar página de autenticação do usuário para, insira o número de minutos que um usuário terá para efetuar login antes que a página de login alcance o tempo limite. Se ele expirar, uma mensagem é exibida, informando que o usuário deve clicar antes de tentar efetuar login novamente.

Quando a autenticação do usuário é habilitada no SonicOS, um usuário conectado é redirecionado para uma página de login segura, usando HTTPS. Nas versões anteriores,o administrador só podia configurar um endereço LAN IP do dispositivo para o redirecionamento. Este redirecionamento para “https://<local IP address>” poderia causar a exibição de um aviso de certificação, fazendo com que o usuário tivesse de clicar na opção para continuar para o site para efetuar login.

O SonicOS oferece opções na página Usuários > Configurações permitindo ao administrador habilitar o redirecionamento para um nome de domínio, bem como para um endereço IP.

As opções estão disponíveis para redirecionar para o seguinte:

• O endereço IP da interface – Esta opção redireciona o usuário para o endereço IP da interface ao qual seu computador ou rede local está conectado. Isto opera da mesma forma que nas versões anteriores.

• Seu nome de domínio de uma pesquisa DNS reversa do endereço IP da interface – Esta opção faz com que o dispositivo determine o Nome de domínio totalmente qualificado do endereço IP da interface e redirecione o usuário para esse nome de domínio. Para este trabalho, o DNS reverso deve ser habilitado para o domínio no servidor DNS.

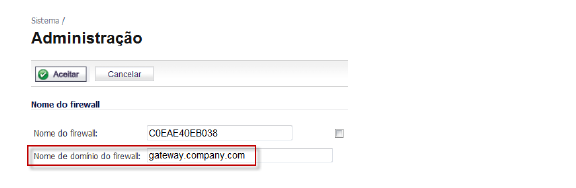

• Seu nome de domínio configurado – Esta opção redireciona o usuário para o nome de domínio que está configurado na página Sistema > Administração. O nome de domínio do firewall deve estar configurado aí antes que este redirecionamento possa funcionar e em cada zona onde os usuários efetuarão login, deve ser um nome de domínio válido que resolva para um endereço IP da interface. Possíveis zonas incluem LAN, WLAN, WAN, etc.

O nome de domínio tem de estar registrado no servidor DNS para cada zona e deve resolver para o endereço IP da interface correto para essa zona. O nome de domínio pode ser privado, para usuários internos, ou um nome de domínio registrado externamente.

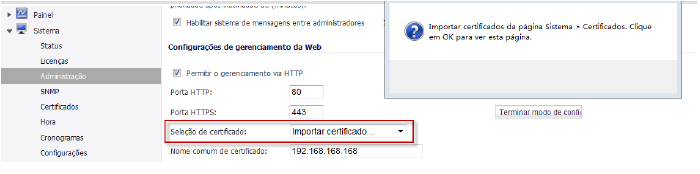

• O nome do certificado de administração – Esta opção redireciona o usuário para o nome de domínio (nome comum) no certificado que foi importado. O certificado deve ser importado na página Sistema > Administração antes que este redirecionamento possa funcionar e acima de tudo deve ser um nome de domínio válido em cada zona em que os usuários efetuarão login.

Um certificado SAN (Subject Alternative Names – Nomes alternativos do assunto) pode segurar vários nomes de domínio. A importação deste tipo de certificado permite redirecionamentos da autenticação do usuário sem erros para vários domínios.

Selecione Redirecionar usuários de HTTPS para HTTP ao concluir o login se você deseja conectar os usuários à rede por meio de seu dispositivo Dell SonicWALL via HTTP após o login via HTTPS. Se você tiver um grande número de usuários efetuando login via HTTPS, você pode desejar redirecioná-los para o HTTP, pois o HTTPS consome mais recursos do sistema do que o HTTP. Se essa opção for desmarcada, uma caixa de diálogo de aviso será exibida.

Selecione Permitir login com HTTP com o modo CHAP do RADIUS para emitir um desafio CHAP quando um usuário do RADIUS tentar efetuar login usando HTTP. Isto permite uma conexão segura sem usar HTTPS, evitando que o navegador envie a senha em texto claro pelo HTTP. Verifique se o servidor RADIUS oferece suporte para essa opção.

Note Os administradores que efetuam login com o uso desse método estarão restritos nas operações de gerenciamento que eles podem realizar (já que algumas operações exigem que o dispositivo conheça a senha do administrador, o que não é o caso para este método de autenticação).

Configurações da sessão do usuário

As configurações listadas abaixo aplicam-se a todos os usuários quando autenticados pelo Dell SonicWALL.

• Tempo limite de inatividade (minutos): os usuários podem efetuar logout do Dell SonicWALL após um período de inatividade pré-configurado. Insira o número de minutos neste campo. O valor padrão é de 15 minutos.

Configurações de sessão de usuário para usuários autenticados por SSO

Se um usuário for identificado no SonicWALL via um mecanismo SSO, mas ainda não foi recebido tráfego do usuário, este é colocado em um estado inativo onde não está usando recursos e permanece nesse estado até que o tráfego seja recebido.

Alguns mecanismos SSO não fornecem forma alguma de o firewall identificar novamente de forma ativa um usuário e, se os usuários identificados por tais mecanismos não enviarem tráfego, estes permanecerão no estado inativo até que o firewall receba uma notificação de logout para o usuário. Para outros usuários que podem ser identificados novamente, se permanecerem inativos e não enviarem tráfego, serão excluídos e removidos após um período que pode ser definido aqui (coloque o mouse sobre a configuração para obter mais informações).

Se um usuário identificado por SSO que tenha estado ativamente conectado for excluído devido a inatividade, os usuários que não podem ser novamente identificados (ver acima) voltam ao estado inativo. Aqui, você pode optar por fazer o mesmo para outros usuários que, de outro modo, seriam desconectados devido a inatividade. Assim, evita sobrecargas e possíveis atrasos ao identificar novamente o usuário, caso este voltasse a ficar ativo.

Observe que existe uma opção na página Usuários > Status para incluir estes usuários inativos na lista exibida aqui, os quais, se forem incluídos aparecerão acinzentados.

Configure as seguintes opções:

• O tempo limite de inatividade torna os usuários inativos em vez de desconectados: Selecione esta opção se você não desejar que os usuários inativos sejam desconectados.

• Excluir usuários inativos após (minutos): Insira o número de minutos após os quais os usuários serão excluídos.

Configurações de sessão de usuário para login na Web

• Habilitar limite da sessão de login para logins na web: é possível limitar o tempo em que um usuário está conectado no Dell SonicWALL selecionando a caixa de seleção e digitando a quantidade de tempo, em minutos, no campo Limite de sessão de login (minutos). O valor padrão é de 30 minutos.

• Mostrar janela de status do login do usuário – exibe uma janela de status com um botão Efetuar logout durante a sessão do usuário. O usuário pode clicar no botão Efetuar logout para sair da sessão.

A janela Status do login do usuário exibe o número de minutos após o usuário sair da sessão de login. O usuário pode definir o tempo restante para um número menor de minutos inserindo o número e clicando no botão Atualizar.

Se o usuário for membro do grupo de usuários Administradores do Dell SonicWALL ou Administradores limitados, a janela Status do login do usuário terá um botão Gerenciar que ele poderá clicar para efetuar login automaticamente na interface de gerenciamento do dispositivo Dell SonicWALL. Consulte Desabilitando a janela pop-up de Status de login do usuário para obter informações sobre como desabilitar a janela Status do login do usuário para os usuários administrativos. Consulte Configurando Grupos locaispara obter os procedimentos da configuração de grupos.

• A janela de status de login do usuário envia pulsações a cada (segundos): Define a frequência do sinal de pulsação usado para detectar se o usuário ainda tem uma conexão válida

• Habilitar detecção de usuário desconectado: Faz o Dell SonicWALL detectar quando uma conexão de usuário já não é válida e terminar a sessão.

• Tempo limite na pulsação da janela de status de login do usuário (minutos): Define o tempo necessário sem uma resposta da pulsação antes de terminar a sessão do usuário.

• Abrir a janela de status do login do usuário na mesma janela em vez de ser em uma pop-up: Abrir a janela de status do login do usuário na mesma janela em vez de ser em uma pop-up. Isto é útil para navegadores que bloqueiam pop-ups.

Outras configurações globais do usuário

Permitir que estes URLs de HTTP ignorem a autenticação de usuários nas regras de acesso: Defina uma lista de URLs aos quais os usuários podem se conectar sem a necessidade de autenticação. Para adicionar uma URL à lista:

1. Clique em Adicionar abaixo da lista de URLs.

2. Na janela Inserir URL, insira a URL de nível superior que você está adicionando, por exemplo, www.SonicWALL.com. Todos os subdiretórios dessa URL são incluídos, como www.SonicWALL.com/us/Support.html. Clique em OK para adicionar a URL à lista.

Para associação curinga, use "*." como prefixo e /ou "..." como sufixo, por exemplo: *.windowsupdate.com...

Para permitir o acesso a um arquivo em qualquer host, use "*/" como prefixo, por exemplo: */wpad.dat.

Configuração automática de URLs a ignorar a autenticação de usuário

É possível usar o utilitário Configurar automaticamente para permitir temporariamente tráfego de um endereço IP único especificado para ignorar a autenticação. Os destinos que o tráfego acessa são então registrados e usados para permitir esse tráfego para ignorar a autenticação de usuário. Geralmente, isso é usado para permitir tráfego como atualizações de antivírus e atualizações do Windows. Para configurar automaticamente a lista de URLs a ignorar, execute as seguintes etapas:

1. Na página Usuários > Configurações, no cabeçalho Outras configurações de usuário globais, clique no botão Configurar automaticamente.

Insira o Endereço IP a partir do qual você deseja permitir tráfego e clique em Iniciar.

3. Execute o tráfego que necessita de ignorar a autenticação. O tráfego que seria bloqueado por regras de firewall necessitando autenticação será permitido e os destinos registrados. Assim que o tráfego for detectado, o endereço de destino será registrado na janela.

4. Para converter um endereço específico para um curinga mais genérico, selecione o endereço e clique em Converter para curinga.

5. Para converter um endereço específico em uma rede de classe B (16-bits) ou classe C (24-bits) mais genérica, selecione o endereço, clique em Classe B ou Classe C e clique em Converter para rede(s).

Tip As atualizações do Windows acessam alguns destinos via HTTPS e esses somente podem ser rastreados pelo endereço IP. Porém, os endereços IP reais acessados de cada vez podem variar e, portanto, em vez de tentar configurar um desvio para cada endereço IP, poderá ser melhor usar a opção Converter para rede(s) para configurá-la de forma a permitir ignorar o HTTPS para todos os endereços IP nessa rede.

6. Quando tiver detectado todos os endereços necessários, clique em Parar e, em seguida, em Salvar selecionados.

Tip Poderá querer executar atualizações várias vezes caso os destinos acessados variem.

Uma política de uso aceitável (AUP) é uma política que os usuários devem aceitar para obter acesso a uma rede ou à Internet. É uma prática comum para muitas empresas e instituições educacionais exigir que os funcionários ou alunos concordem com uma política de uso aceitável antes do acesso à rede ou à Internet por meio do Dell SonicWALL.

A seção Política de uso aceitável permite que você crie a janela da mensagem da AUP para os usuários. É possível usar a formatação HTML no corpo da mensagem. Clicar no botão Exemplo de modelo criará um modelo em HTML pré-formatado para a janela da AUP.

• Exibir no login de – Selecione a(s) interface(s) de rede para as quais você deseja exibir a Política de uso aceitável durante o login dos usuários. É possível escolher Zonas confiáveis, Zona de WAN, Zonas públicas, Zonas sem fio e Zona de VPN em qualquer umas das combinações.

• Tamanho da janela (pixels) – Permite que você especifique o tamanho da janela da AUP definido em pixels. Marcar Habilitar barras de rolagem na janela permite que o usuário percorra todo o conteúdo da janela da AUP.

• Habilitar barras de rolagem na janela – Ativa as barras de rolagem se seu conteúdo ultrapassar o tamanho de exibição da janela.

Conteúdo da página da Política de uso aceitável – Insira o texto da Política de uso aceitável na caixa de texto. É possível incluir a formatação HTML. A página que é exibida para o usuário inclui um botão Aceito ou Cancelar para a confirmação do usuário.

Clique no botão Exemplo de modelo para preencher o conteúdo com o modelo da AUP padrão, que poderá ser modificado:

<font face=arial size=3>

<center><b><i>Welcome to the Dell SonicWALL</center></b></i>

<font size=2>

<table width="100%" border="1">

<tr><td>

<font size=2>

<br><br><br>

<center>Insira aqui os termos de sua política de uso.

<br><br><br>

</td></tr>

</table>

Somente clique em "Aceito" se desejar aceitar estes termos e continuar.

Caso contrário, selecione "Cancelar".

Clique no botão Visualizar para exibir a mensagem da AUP como ela aparecerá para o usuário.

O SonicOS oferece a capacidade de personalizar o texto das páginas de autenticação do login que são apresentadas aos usuários. Os administradores podem adaptar as páginas relacionadas ao login com suas próprias palavras e aplicar as alterações para que elas tenham efeito sem a necessidade de reinicialização.

Embora toda a interface do SonicOS esteja disponível em diferentes idiomas, às vezes, o administrador não deseja alterar o idioma de toda a UI para um idioma local específico.

No entanto, se o firewall exigir a autenticação antes que os usuários possam acessar outras redes ou permitir serviços de acesso externo (por ex., VPN, SSL-VPN), essas páginas relacionadas ao login geralmente devem ser localizadas para torná-las mais fáceis de usar para os usuários comuns.

O recurso Personalizar página de login oferece as seguintes funcionalidades:

• Mantém o estilo de login original por padrão

• Permite que os administradores personalizem as páginas relacionadas ao login

• Permite que os administradores utilizem as páginas relacionadas ao login padrão como modelos

• Permite que os administradores salvem as páginas personalizadas nas preferências do sistema

• Permite que os administradores visualizem suas alterações antes de salvá-las nas preferências

• Apresenta páginas relacionadas ao login personalizadas aos usuários comuns

As seguintes páginas relacionadas ao login podem ser personalizadas:

• Apropriação do administrador

• Autenticação de login

• Desconectado

• Login completo

• Login não permitido

• Bloqueio de login

• Status de login

• Status de login de convidado

• Política de acesso barrado

• Política de acesso inativo

• Política de acesso indisponível

• Redirecionamento de login de política

• Política de falha na investigação de SSO

• Atualização da senha do usuário

• Mensagem de login do usuário

Para personalizar uma dessas páginas, siga as etapas a seguir:

1. Na página Usuários > Configurações, role para baixo até a seção Personalizar páginas de login.

2. Selecione a página que será personalizada no menu suspenso Selecionar página de login.

3. Role até o final da página e clique em Padrão para carregar o conteúdo padrão da página.

4. Edite o conteúdo da página,

Note As linhas “var strXXX =” nas páginas do modelo são Cadeias JavaScript personalizadas. É possível alterá-las na sua elaboração de texto pessoal. As modificações devem seguir a sintaxe do JavaScript. Também é possível editar o texto na seção HTML.

5. Clique em Visualizar para visualizar a aparência a página personalizada.

6. Quando tiver terminado a edição da página, clique em Aceitar.

Deixe o campo Conteúdo da página de login em branco e aplique a alteração para reverter a página padrão aos usuários.

CAUTION Não se esqueça de verificar a HTML da sua página de login personalizada antes de implementá-la, pois os erros de HTML podem fazer com que a página de login não funcione corretamente. Uma página de login alternativa está sempre disponível para o administrador, em caso de problemas em uma página de login personalizada. Para acessar a página de login alternativa, insira manualmente o URL: https://(device_ip)/defauth.html

diretamente na linha de endereços do navegador (com distinção entre maiúsculas e minúsculas). A página de login padrão sem qualquer personalização é então exibida, permitindo que você efetue login normal e redefina suas páginas relacionadas ao login personalizadas.