Introduction

O Guia de administrador do SonicOS 5.9 fornece informações para ativar, configurar e administrar o SonicOS 5.9 para os dispositivos de segurança de rede da série NSA Dell SonicWALL, NSA E-Class e da série TZ.

O SonicOS 5.9 fornece uma inspeção profunda de pacotes, Application intelligence e controle com visualização em tempo real, prevenção de intrusão, tecnologia de rede privada virtual de alta velocidade (VPN) e outros recursos de segurança robustos.

Este capítulo contém as seguintes seções:

• Recursos chave do SonicOS 5.9

• Interface de gerenciamento SonicOS

O SonicOS 5.9 fornece muitos novos recursos em relação a versões anteriores, incluindo os seguintes recursos chave:

• Gerenciamento de largura de banda

• Suporte comum do cartão de acesso

• Espelhamento do grupo de usuários do LDAP

• Associação a grupos do LDAP por Unidade Organizacional

• SNMPv3

• Escalabilidade multi-core SSL VPN

• Proteção contra inundação UDP

• Aprimoramentos sem fio e de SonicPoint

O clustering ativo/ativo é o mais recente reforço do recurso de Alta disponibilidade definido em SonicOS. Uma implantação típica de Clustering ativo/ativo inclui quatro firewalls do mesmo modelo SonicWALL configurado como dois Nós de cluster, em que cada nó consiste em um par de Alta disponibilidade estável. Para implantações maiores, o cluster pode incluir oito firewalls, configurados como quatro Nós de cluster.

Com o Clustering ativo/ativo, você pode atribuir determinados fluxos de tráfego para cada nó no cluster, fornecendo compartilhamento de carga além de redundância e suportando uma velocidade de processamento muito maior sem um único ponto de falha. Recursos posteriores de Alta disponibilidade, tais como a Sincronização estável e DPI ativa/ativa continuam sendo suportadas e recomendadas para o uso em conjunto com Clustering ativo/ativo.

Gerenciamento de largura de banda

O Gerenciamento de largura de banda (BWM) permite que os administradores da rede garantam a largura de banda mínima e priorizem o tráfego. O BWM é habilitado na página Firewall > BWM. Ao controlar a quantidade de largura de banda para um aplicativo ou usuário, o administrador de rede pode prevenir que um pequeno número de aplicativos ou usuários consumam toda a largura de banda disponível. O balanceamento da largura de banda alocada a diferentes tráfegos de rede e a atribuição de prioridades ao tráfego melhoram o desempenho da rede.

Três tipos de gerenciamento de largura de banda podem ser habilitados na página Firewall > BWM:

• Avançado

• Global

• Nenhum

O BWM avançado permite que os administradores configurem limitações da largura de banda máxima de entrada e saída em interfaces individuais, configurando objetos de largura de banda, regras de acesso e políticas de aplicativo.

O BWM global permite que os administradores habilitem configurações do BWM globalmente e apliquem-nas a todas as interfaces. BWM Global é a configuração padrão do BWM.

Nenhum desabilita o BWM.

Para obter informações sobre a configuração do gerenciamento da largura de banda, consulte a Visão geral do gerenciamento de largura de banda.

O roteamento avançado do BGP (Border Gateway Protocol) é um protocolo de roteamento em grande escala usado para comunicar informações de roteamento entre sistemas autônomos (ASs), os quais são domínios de rede bem definidos e administrados separadamente. O suporte de BGP permite que dispositivos de segurança da Dell SonicWALL substituam um roteador BGP tradicional no limite do AS de uma rede. A implementação atual de BGP da Dell SonicWALL é mais adequada para ambientes de "provedor único/hospedagem única", onde a rede utiliza um ISP como o seu provedor de Internet e tem uma única conexão a esse provedor. O BGP da Dell SonicWALL também é capaz de suportar ambientes de "provedor único/hospedagem múltipla", onde a rede utiliza um único ISP, mas tem um pequeno número de rotas separadas para o provedor. Uma vez que o BGP transmite pacotes sem codificação, o Dell SonicWALL suporta usando um túnel IPSec para sessões de BGP seguras. O túnel IPSec é configurado independentemente na seção de configuração de VPN da interface de gerenciamento baseada na Web do SonicOS, enquanto que o BGP é habilitado na página Rede > Roteamento e depois configurado na interface de linha de comando do SonicOS.

Suporte comum do cartão de acesso

A Placa de acesso comum (CAC) é um smart card enviado pelo Departamento de Defesa dos Estados Unidos (DoD). A CAC habilita a criptografia e a assinatura de emails criptograficamente, facilitando o uso de ferramentas de autenticação PKI e estabelece um processo autoritativo para o uso de credenciais de identidade. Embora este recurso seja desenvolvido para atender os requisitos CAC, este pode ser usado para qualquer cenário que necessite de um certificado de cliente na conexão HTTPS/SSL.

O suporte CAC é habilitado na página Sistema > Administração, selecionando a opção Habilitar verificação de certificado do cliente.

A CAC é suportada somente para o gerenciamento de HTTPS. Opcionalmente, uma verificação adicional do OCSP (Online Certificate Status Protocol) pode verificar o certificado de autenticidade.

Os usuários não necessitam de efetuar qualquer configuração. Quando o smart card CAC é inserido no PC este importa automaticamente certificados do cliente para o repositório de certificados pessoais do Internet Explorer. A janela de seleção de certificados aparece quando o cliente inicia o gerenciamento de HTTPS.

Note Observação: A placa CAC foi concebida para funcionar automaticamente com o Internet Explorer. Os certificados CAC podem ser importados manualmente para outros navegadores.

Quando o dispositivo de segurança de rede Dell SonicWALL recebe o certificado do cliente, este efetua a sua verificação com o emissor de certificado e, em seguida, redireciona o usuário para a página de login do administrador comum. Se o OCSP estiver habilitado, o navegador será redirecionado para uma página pendente de OCSP enquanto o dispositivo realizar a verificação de OCSP.

O SonicOS 5.9 apresenta uma Interface de linha de comando (CLI) nova, mais robusta e de nível corporativo. A CLI pode ser acessada por meio do console e do SSH. A nova CLI foi concebida para seguir a organização da GUI de gerenciamento SonicOS. Os comandos serão categorizados da seguinte forma:

• Comandos para configurações de autenticação do usuário – Estes são comandos relacionados com configurações de orientação da autenticação dos usuários e manutenção de sessões de usuários, de acordo com as configurações na página Usuários/Configurações na GUI de gerenciamento.

• Comandos para usuários e grupos de usuários comuns – Estes são comandos relacionados com os usuários e com grupos de usuários no banco de dados local do dispositivo, de acordo com as configurações nas páginas Usuários/Usuários locais e Grupos locais na GUI de gerenciamento.

• Comandos para exibir o status do usuário – Estes são comandos relacionados com a exibição de informações em sessões de usuário do momento, etc., equivalentes às informações mostradas na página Usuários/Status na GUI de gerenciamento.

• Comandos para serviços de usuários – Estes são comandos relacionados com serviços para convidados, de acordo com as configurações nas páginas Usuários/Serviços para convidados e Contas para convidados na GUI de gerenciamento.

• Comandos para exibir o status de convidados – Estes são comandos relacionados com a exibição de informações em sessões de convidados do momento, etc., equivalentes às informações mostradas na página Convidados/Status na GUI de gerenciamento.

• Comandos para usuários além de outros recursos relacionados com a autenticação – Estes são comandos para configurar e exibir informações sobre os restantes recursos relacionados com a autenticação do usuário (RADIUS, LDAP, Conexão única).

Espelhamento do grupo de usuários do LDAP

O Espelhamento do grupo de usuários do LDAP fornece a duplicação automática das configurações do Grupo de usuários do LDAP a partir de um servidor do LDAP para um Dispositivo de Segurança Dell SonicWALL. Os administradores podem gerenciar de Grupos de usuários do LDAP exclusivamente no servidor do LDAP; não é necessário duplicar manualmente as configurações no Dispositivo de Segurança Dell SonicWALL. As configurações do grupo de usuários são periodicamente lidas do servidor do LDAP e copiadas para o Dispositivo de Segurança Dell SonicWALL.

Os nomes do Grupo de usuários do LDAP que são copiados para o Dispositivo de segurança Dell SonicWALL incluem o nome de domínio no formato: nome@domínio.com. Isso garante que os nomes do grupo de usuários de vários domínios sejam exclusivos.

Os seguintes recursos e restrições se aplicam a Grupos de usuários do LDAP espelhados:

• Os administradores podem excluir os Grupos de usuários do LDAP somente no servidor do LDAP. Eles não podem excluir os Grupos de usuários do LDAP espelhados no Dispositivo de segurança Dell SonicWALL. Quando um grupo de usuários é excluído do servidor do LDAP, seu grupo espelhado no Dispositivo de segurança Dell SonicWALL é também automaticamente excluído.

• Os administradores podem editar os nomes do Grupo de usuários do LDAP (e suas respectivas caixas de comentário) somente no servidor do LDAP. Eles não podem editar o nome do Grupo de usuários do LDAP espelhado ou sua caixa de comentário no Dispositivo de segurança Dell SonicWALL. A caixa de comentário exibe "Espelhamento do LDAP" no Dispositivo de segurança Dell SonicWALL.

• Os administradores podem adicionar usuários como membros a um Grupo de usuários do LDAP no Dispositivo de segurança Dell SonicWALL.

• Os administradores não podem adicionar grupos a outros grupos no Dispositivo de segurança Dell SonicWALL. Os grupos de usuários padrão só podem ser configurados no servidor do LDAP.

• Os administradores podem configurar itens como VPNs, SSL VPN, políticas do CFS e políticas do ISP para os Grupos de usuários do LDAP no Dispositivo de segurança Dell SonicWALL, quando estes forem configuráveis nas páginas de configuração como Firewall > Regras de acesso ou Firewall > Regras de aplicativo.

Note Os Grupos de usuários do LDAP não serão excluídos se eles forem configurados em quaisquer Regras de acesso, Regras de aplicativo ou políticas.

• Ao desativar o Espelhamento do Grupo de usuários do LDAP, os grupos de usuários espelhados no Dispositivo de segurança Dell SonicWALL não serão excluídos. Eles serão alterados, para que eles possam ser excluídos manualmente por um administrador. Os grupos locais de usuários espelhados podem ser habilitados novamente se eles não tiverem sido excluídos manualmente.

• Quando o sistema cria um grupo espelhado no Dispositivo de segurança Dell SonicWALL e o nome do grupo espelhado corresponder ao nome de um grupo local (não espelhado) já existente e criado pelo usuário, o grupo local não será substituído. As associações a grupos locais são atualizadas para refletir os aninhamentos do grupo que estão configurados no servidor do LDAP.

• Se o sistema localizar um grupo de usuários no servidor do LDAP com um nome que seja o mesmo que um dos grupos de usuários padrão no Dispositivo de segurança Dell SonicWALL, nenhum grupo de usuários espelhado será criado no Dispositivo de segurança Dell SonicWALL. As associações no grupo de usuários padrão são atualizadas para refletir os aninhamentos do grupo que estão configurados no servidor do LDAP.

• Para os grupos criados anteriormente ao SonicOS 5.9, se existir um grupo de usuários locais no Dispositivo de segurança Dell SonicWALL com somente um nome simples (nenhum domínio) e esse nome corresponder ao nome de um grupo de usuários no servidor do LDAP (que inclui um domínio), um novo grupo de usuários locais será criado no Dispositivo de segurança Dell SonicWALL e receberá o mesmo domínio que o grupo de usuários correspondente no servidor do LDAP. O grupo de usuários locais original é mantido sem nenhum domínio. Os usuários do grupo original recebem as associações no grupo do LDAP, no novo grupo espelhado local e no grupo local original (sem nenhum domínio).

Associação a grupos do LDAP por Unidade Organizacional

O recurso Associação a grupos do LDAP por unidade organizacional oferece a capacidade de definir políticas e regras do LDAP para usuários localizados em determinadas Unidades Organizacionais (OUs) no servidor do LDAP.

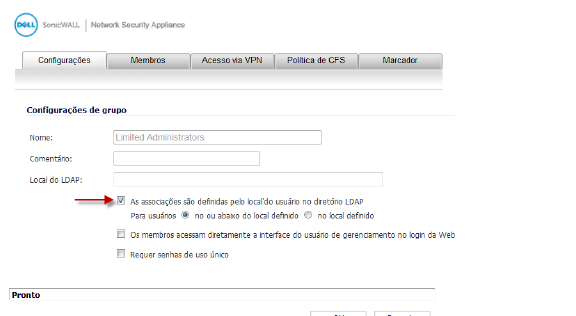

Para definir uma associação de usuário por local do LDAP:

1. No Dispositivo de segurança Dell SonicWALL, vá até Usuários > Grupos locais.

2. Marque a caixa de seleção de As associações são definidas por local do usuário no diretório do LDAP.

3. Selecione uma das seguintes opções de Para usuários:

no ou abaixo do local definido

ou

no local definido.

Quando um usuário efetua login, se os grupos de usuários estiverem definidos para conceder associações por local do LDAP, o usuário torna-se um membro de todos os grupos que corresponderem a seu local do LDAP.

Os administradores podem definir qualquer grupo local, incluindo grupos locais padrão (exceto o grupo Todos e o grupo Usuários confiáveis), como um grupo com membros que são definidos por seu local na árvore do diretório do LDAP.

Quando um usuário for membro de todos os grupos locais que estão configurados para o local do LDAP:

• O local desses grupos locais na árvore do LDAP é descoberto.

• O local dos grupos locais do usuário é verificado em relação a todos os outros grupos locais. Se algum outro grupo tiver o mesmo local do LDAP que o local dos grupos de associação do usuário, o usuário será automaticamente definido como membro desses grupos para essa sessão de login.

Quando um usuário tentar efetuar login, seja com êxito ou com falha, o nome distinto do usuário será registrado no log de eventos. Isso ajuda a solucionar o problema em caso de falha em um usuário obter as associações aos grupos esperados.

O recurso de substituição de configuração One-Touch está configurado na página Sistema > Configurações. Podemos considerá-lo como um rápido ajuste para configurações de segurança do dispositivo Dell SonicWALL. Com um único clique, a substituição de configuração One-Touch aplica mais de sessenta definições de configuração em cerca de dezasseis páginas da Dell SonicWALL para implementar as melhores práticas recomendadas da Dell SonicWALL. Essas configurações garantem que o dispositivo esteja tirando proveito dos recursos de segurança da Dell SonicWALL.

Há dois conjuntos de configurações de substituição de configuração One-Touch:

• Segurança de firewall estável e DPI – para ambientes de rede com serviços de segurança de DPI (inspeção profunda de pacotes) habilitados, como Gateway Anti-Virus, Intrusion Prevention, Anti-Spyware e Regras de aplicativos.

• Segurança de firewall estável – para ambientes de rede que não possuem serviços de segurança de DPI habilitados, mas ainda desejam empregar melhores práticas recomendadas de segurança do firewall estável da Dell SonicWALL.

Ambas as implantações de substituição de configuração One-Touch implementam as seguintes configurações:

• Configurar melhores práticas de segurança de administrador

• Impor o login de HTTPS e desabilitar o ping

• Configurar revinculação de DNS

• Configurar as melhores práticas das regras de acesso

• Configurar as melhores práticas de configurações de firewall

• Configurar as melhores práticas de proteção contra inundação de Firewall

• Configurar as melhores práticas de configurações avançadas de VPN

• Configurar os níveis de log

• Habilitar visualização e relatórios de fluxo

A implantação de segurança de firewall estável e DPI também define as seguintes configurações relacionadas a DPI:

• Habilitar serviços DPI em todas as zonas aplicáveis

• Habilitar regras de aplicativos

• Configurar as melhores práticas do Gateway Anti-Virus

• Configurar as melhores práticas do Intrusion Prevention

• Configurar as melhores práticas do Anti-Spyware

CAUTION Esteja ciente de que a substituição de configuração One-Touch pode alterar o comportamento do dispositivo de segurança da Dell SonicWALL. Revise a lista de configurações antes de aplicar a substituição de configuração One-Touch.

Em específico, as configurações a seguir podem afetar a experiência do administrador:

- Requisitos de senha de administrador na página Sistema > Administração.

- Requerer gerenciamento HTTPS.

- Desabilitar HTTP para redirecionamento HTTPS.

- Desabilitar o gerenciamento de ping.

SHA-2 é um conjunto de algoritmos criptográficos usados para proteger o tráfego IPSec. O SHA-2 fornece um número de aprimoramentos em relação ao seu antecessor, o SHA-1, para tratar de possíveis falhas de segurança. A Dell SonicWALL implementou a variante SHA256 do SHA-2.

O SHA-2 pode ser usado para políticas de VPN globais que são configuradas tanto manualmente como por meio do Assistente de instalação VPN. Se for usado o IKE para IPSec, SHA256 estará disponível tanto para IKE como para IKEv2.

Se as duas fases forem negociadas com êxito, os novos algoritmos também serão mostrados na página de log.

A Versão 3 do Protocolo de Gerenciamento de Rede (SNMPv3) é um protocolo baseado em padrões interoperáveis para gerenciamento de rede. O SNMPv3 fornece acesso seguro a dispositivos por uma combinação de autenticação e criptografia de pacotes pela rede. Os recursos de segurança fornecidos no SNMPv3 são:

• Mensagem de integridade — Garante que um pacote não seja alterado em trânsito.

• Autenticação — Determina se a mensagem é de uma fonte válida.

• Criptografia — Mistura o conteúdo de um pacote para evitar que ele seja visto por uma origem não autorizada.

O SNMPv3 fornece para ambos modelos de segurança e níveis de segurança. Um modelo de segurança é uma estratégia de autenticação que é configurada para um usuário e o grupo no qual o usuário reside. Um nível de segurança é o nível permitido de segurança dentro de um modelo de segurança. Uma combinação de um modelo de segurança e um nível de segurança irá determinar qual mecanismo de segurança é empregado ao lidar com um pacote SNMP. Três modelos de segurança estão disponíveis: SNMPv1, SNMPv2c e SNMPv3.

Escalabilidade multi-core SSL VPN

Os dispositivos de segurança de rede muti-Core Dell SonicWALL distribuem agora sessões de SSL VPN em todos os núcleos da plataforma. As versões anteriores do SonicOS realizavam todas as funções SSL VPN no núcleo 0. Este recurso habilitará dispositivos multi-core para suportar um número superior de sessões SSL VPN concorrentes. Este recurso é transparente para o administrado e não afeta a GUI ou o processo de configuração.

Ataque de inundação UDP é um tipo de ataque de negação de serviço (DoS). Este é iniciado enviando uma grande quantidade de pacotes UDP para portas aleatórias em um host remoto. O recurso de Proteção contra inundação UDP protege contra estes ataques monitorando o tráfego UDP que passa pelo dispositivo para ataque de inundação UDP.

A Proteção contra inundação UDP é configurada na página Configurações do firewall > Proteção contra inundação:

• Habilitar proteção contra inundação UDP – Habilita ou desabilita a proteção contra inundação UDP.

• Limite de ataque de inundação UDP – Especifica o número máximo de pacotes de UDP permitido por segundo em que pode ser enviado um Host, Intervalo ou Sub-rede.

• Tempo de bloqueio do ataque de inundação UDP – Especifica a hora para bloquear o tráfego de UDP após detectar um ataque de inundação, na unidade de segundo.

• Lista de destino protegida contra ataque de inundação UDP – Especifica a lista de endereços de destino que será protegida de Ataque de inundação UDP.

• Tempo limite de conexão padrão UDP – Move para a página de Proteção contra inundação para ser consistente com as configurações de TCP.

Aprimoramentos sem fio e de SonicPoint

O SonicOS 5.9 inclui os seguintes aprimoramentos sem fio e de SonicPoint:

• Configuração WMM do SonicPoint

• Conformidade do PCI sem fio e Detecção/prevenção de intrusão

Fase 1 de gerenciamento da camada 3 do SonicPoint – Este aprimoramento fornece uma solução de DHCP e de túnel para suportar a implantação do SonicPoint em uma rede de Camada 3. O Protocolo de descoberta com base em DHCP (SDDP) da Dell SonicWALL se baseia no conhecido protocolo DHCP e permite que o gateway e o SonicPoint da Dell SonicWALL descubram um ao outro automaticamente em redes locais de 3 camadas. O protocolo de gerenciamento de rede remota, o Protocolo de descoberta com base em DHCP (SDDP) da Dell SonicWALL se baseia na infraestrutura SSLVPN da Dell SonicWALL para permitir que os SonicPoints sejam gerenciados por um dispositivo de segurança de rede habilitado de SSLVPN da Dell SonicWALL por meio da Internet. Suportado em SonicPoint-N/Ni/Ne/NDR, todos os modelos NSA e a série TZ 210.

Suporte (DFS) de seleção de frequência dinâmica do SonicPoint-N – Após ser enviado um certificado DFS, o SonicPoint-N pode suportar uma seleção de frequência dinâmica para permitir que o SonicPoint-N seja implantado em canais sensíveis da faixa de frequências de 5 GHz. Suportado em SonicPoint-N.

Para ver e selecionar a partir destes canais de 5 GHz, navegue até SonicPoint > SonicPoints e configure um perfil SonicPoint-N ou um SonicPoint-N individual. Na guia Rádio 802.11n, selecione qualquer configuração de 5 GHz no campo Modo e, em seguida, selecione Padrão ou Ampla como a Banda de rádio. As listas suspensas Canal padrão ou o Canal primário exibem uma opção de canais sensíveis.

SonicPoint 802.11e (WMM) QoS – Os pontos de acesso do SonicPoint suportam agora Multimídia em Wi-Fi (WMM) para fornecer uma melhor experiência em termos de Qualidade do serviço nos mais variados aplicativos, incluindo VoIP em fones Wi-Fi e tráfego multimídia em redes IEEE 802.11.

WMM é uma certificação de interoperabilidade de aliança de Wi-Fi com base na norma IEEE 802.11e. Esta prioriza o tráfego de acordo com quatro categorias de acesso: voz, vídeo, melhor esforço e background. Observe que o WMM não fornece uma velocidade de processamento garantida. Suportado em SonicPoint-N/Ni/Ne/NDR.

Cada categoria de acesso possui sua própria fila de transmissão. WMM necessita que o SonicPoint-N implemente várias filas para várias categorias de prioridade de acesso. O SonicPoint-N conta com cada aplicativo ou no firewall para fornecer o tipo de informações (TOS) de serviço nos dados de IP de forma a diferenciar tipos de tráfego. Uma forma de fornecer TOS é por meio de serviços de firewall e regras de acesso; outra forma é por meio da marcação de VLAN.

Serviços de firewall e regras de acesso:

Serviços usando uma determinada porta podem ser priorizados e colocados em uma fila de transmissão adequada. Por exemplo, o tráfego de UDP enviando para a porta 2427 pode ser considerado como um fluxo de vídeo. O administrador de firewall pode adicionar um serviço personalizado na página Firewall > Serviços, semelhante ao seguinte:

Deve ser adicionada pelo menos uma regra de acesso deve ser adicionada na página Firewall > Regras de acesso para o novo serviço. Por exemplo, quando este serviço é realizado a partir de uma estação na zona de LAN para um cliente sem fio na zona WLAN, pode ser inserida uma regra de acesso. Na guia de configuração de QoS, é definido um valor explícito de DSCP. Posteriormente, quando os pacotes são enviados para o SonicPoint-N por meio do firewall usando o protocolo UDP com porta de destino 2427, seus campos TOS são configurados de acordo com a configuração de QoS na regra de acesso. As guias Geral e QoS de uma regra de acesso exemplar são apresentadas abaixo:

A priorização é possível em VLAN no Ponto de acesso virtual (VAP), uma vez que o SonicPoint-N permite que seja configurada uma VAP para ser conectada com uma VLAN usando o mesmo ID VLAN. Você pode definir a prioridade para tráfego VLAN por meio de uma regra de acesso do firewall.

A regra de acesso do firewall é semelhante à apresentada acima para definir a prioridade para o serviço UDP destinado a uma porta como a 2427, mas está configurada com uma interface VLAN (VLAN em vez de VAP), tal como a Sub-rede X3:V10, tal como a Origem e o Destino e é uma regra WLAN para WLAN.

Configuração WMM do SonicPoint

A página SonicPoint > Multimídia em Wi-Fi fornece uma forma de configurar perfis de WMM, incluindo parâmetros e mapeamento de prioridades.

Você também pode criar um perfil de WMM ou selecionar um perfil de WMM existente ao configurar um SonicPoint-N ou um perfil SonicPoint-N a partir da página SonicPoint > SonicPoints. A janela de configuração fornece uma lista suspensa de WMM (Multimídia em Wi-Fi) na guia Avançado com estas opções.

Ao configurar o perfil de WMM, na guia Configurações, o administrador pode configurar o tamanho da janela de conexão (CWMín./CWMáx.) e o número do espaço entre quadros de arbitragem (AIFS) ao criar o perfil de WMM. Estes valores podem ser configurados individualmente para cada prioridade, AC_BK, AC_BE, AC_VI e AC_VO no Ponto de acesso (SonicPoint-N) e para a Estação (firewall).

A guia Mapeamento permite mapear níveis de prioridade para valores de DSCP. Os valores padrão de DSCP são os mesmos no mapeamento Firewall > Regras de acesso e QoS.

Failover no servidor RADIUS do SonicPoint – Fornece um algoritmo Round-Robin e mais flexibilidade para gerenciar servidores RADIUS primários e secundários do SonicPoint-N/Ni/Ne/NDR.

Medidas defensivas TKIP WPA do SonicPoint e Detecção e proteção contra inundação de falha no MIC – As medidas defensivas TKIP de acesso protegido a Wi-Fi (WPA) bloquearão toda a rede LAN sem fio em situações em que um intruso lança um ataque ao dicionário de senhas WPA para gerar uma inundação de falha de Verificação de integridade de mensagens (MIC) em uma tentativa de criar impacto na funcionalidade e desempenho da WLAN. A solução da Dell SonicWALL pode detectar uma inundação de falhas MIC TKIP e atua com medidas defensivas contra a origem para as bloquear automaticamente, adicionando-as à lista negra de tempo de execução, protegendo todo o sistema. Suportado em SonicPoint-N/Ni/Ne/NDR.

Suporte FairNet do SonicPoint – Após otimizar os recursos de sistema, atualmente o FairNet é suportado no SonicPoint-Ni e no SonicPoint-Ne para fornecer um controle de integridade da largura de banda na WLAN. O FairNet continua sendo suportado pelo SonicPoint-N e pelo SonicPoint-N DR.

Provisionamento automático do SonicPoint – Um SonicPoint pode ser provisionado novamente automaticamente de acordo com o perfil de uma zona sem fio. Isto aumenta a eficiência do gerenciamento e facilita o uso, uma vez que foi necessário excluir um SonicPoint anteriormente e adicionado novamente de forma a ser provisionado novamente com um perfil modificado. Suportado no SonicPoint-N/Ni/Ne/NDR/a/g.

Aprimoramento de diagnósticos do SonicPoint – Um SonicPoint pode coletar dados de tempo de execução críticos e salvá-los em um armazenamento persistente. Se o SonicPoint tiver uma falha, o dispositivo de gerenciamento Dell SonicWALL recupera esses dados quando o SonicPoint reinicializa e incorpora-os no Relatório de suporte técnico (TSR). Uma falha subsequente no SonicPoint substituirá os dados. Suportado em SonicPoint-N/Ni/Ne/NDR.

Conformidade do PCI sem fio e Detecção/prevenção de intrusão

Detecção e prevenção de dispositivos não autorizados – O SonicPoint-N pode ser configurado no modo de sensor dedicado para se focar na detecção e prevenção de dispositivos não autorizados, tanto de forma passiva como proativa em ambas as bandas de 2,4 GHz e 5 GHz. Ambas as bandas podem ser verificadas mesmo se estiver em uso somente uma. O dispositivo não autorizado pode ser analisado para reportar se este está conectado à rede e se este se encontra bloqueado por um mecanismo com fio ou sem fio.

Para verificar dispositivos não autorizados, navegue até à página SonicPoint > IDS. Selecione o tipo de verificação a realizar a partir da lista suspensa Realizar verificação do SonicPoint e, em seguida, clique em OK na caixa de diálogo de confirmação.

Programação incorporada de verificação do rádio sem fio – O rádio incorporado interno nos dispositivos Dell SonicWALL TZ 210 sem fio, TZ 200 sem fio e TZ 100 sem fio atualmente pode ser programado para realizar verificação de detecção/prevenção de intrusão para funcionar até 24 horas por dia, 7 dias por semana. Já existem as mesmas opções de programação na guia Rádio 802.11n (ou guia comparável) ao editar perfis do SonicPoint para todos os modelos de SonicPoint.

Suporte de ponte sem fio do cliente – É suportada uma ponte sem fio no Modo de ponte de WLAN de camada 2 para fornecer mais flexibilidade. Este recurso permite criar uma ponte entre o tráfego com fio sem fio e outra LAN. Suportado no TZ 100W/200W/ 210W.

Para configurar a ponte, edite a interface de WLAN em Rede > Interface. Defina o campo Atribuição de IP para o Modo com ponte de camada 2 e defina a interface Ponte para para uma interface LAN, tal como X0.

Suporte de programação de pontos de acesso virtuais – Cada programação de Ponto de acesso virtual pode ser habilitada ou desabilitada individualmente para um uso fácil.

Para selecionar uma programação de VAP, navegue até à página SonicPoint > Ponto de acesso virtual. Adicionar ou editar um Ponto de acesso virtual. Na janela de configuração, clique na guia Avançado. Selecione a programação desejada a partir da lista suspensa Nome da programação de VAP.

Ponte de camada 2 do ponto de acesso virtual – Pode ser criada uma ponte para cada ponto de acesso virtual até a uma interface de VLAN correspondente na zona de LAN, fornecendo mais flexibilidade.

Suporte de ACL do ponto de acesso virtual – Cada Ponto de acesso virtual pode suportar uma Lista de controle de acesso (ACL) individual para fornecer um controle de autenticação mais eficiente. O suporte de ACL unificado é fornecido tanto para os SonicPoints como para o rádio sem fio incorporado.

Compartilhamento do grupo de pontos de acesso virtuais nos SonicPoint-N de rádios duplos – Podem ser aplicadas as mesmas configurações de Pontos de acesso virtuais/VLAN aos rádios duplos. Isto permite usar uma política unificada para ambos os rádios e compartilhar um tronco VLAN no switch de rede. Suportado no SonicPoint-N DR.

Cota de tráfego baseada na política do servidor convidado – As sessões de convidados podem ser controladas com base na política de cota de tráfego para uma melhor usabilidade. Isto permite configurar diferentes limites de transmissão/recepção para diferentes clientes convidados, possivelmente com base no pagamento.

Suporte FQDN de serviços de convidados externos – Os nomes de domínios totalmente qualificados são suportados pela configuração do servidor do Sistema de mensagens Lightweight Hotspot (LHM).

Servidor da Web apache do serviço convidado externo/suporte de PHP – Servidor da Web Apache e script de PHP scripts são suportados para fins de infraestrutura do Sistema de mensagens Lightweight Hotspot. Isto permite fornecer suporta para os servidores com base na Web que executam Apache e PHP, em vez dos scripts Microsoft .Net Framework e ASP.

Suporte do administrador convidado – Os privilégios de um "Administrador convidado" estão disponíveis para fornecer ao administrador acesso somente para gerenciar contas e sessões de convidados. Após efetuar logon, o Administrador convidado pode gerenciar contas e sessões de convidados, mas não pode acessar outros recursos ou páginas de interface de gerenciamento.

Interface de gerenciamento SonicOS

A interface de gerenciamento baseada na Web dos dispositivos de segurança Dell SonicWALL fornece uma interface gráfica de fácil uso para configurar o seu dispositivo de segurança Dell SonicWALL. As seções a seguir fornecem uma visão geral dos objetos principais da interface de gerenciamento:

• Interface de usuário dinâmica

• Navegar na interface de gerenciamento

• Ícones comuns na interface de gerenciamento

• Navegar em tabelas dinâmicas

O SonicOS fornece uma nova Interface de usuário dinâmica. Atualmente, as estatísticas de tabela e as entradas de log são atualizadas dinamicamente na interface de usuário sem exigir que os usuários recarreguem seus navegadores. As conexões ativas, sessões de usuário, chamadas VoIP e atividades semelhantes podem ser desconectadas ou liberadas dinamicamente através de um único clique no ícone de exclusão ![]() na coluna Liberar ou Efetuar logout.

na coluna Liberar ou Efetuar logout.

Essa interface dinâmica leve foi projetada para não causar impacto no servidor da Web Dell SonicWALL, na utilização da CPU, na largura de banda ou em outros fatores de desempenho. Você pode deixar sua janela do navegador em uma página de atualização dinâmica indefinidamente sem afetar o desempenho do seu dispositivo de segurança Dell SonicWALL.

Navegar na interface de gerenciamento

A navegação na interface de gerenciamento do SonicOS inclui uma hierarquia de botões de menu na barra de navegação (lado esquerdo da janela de seu navegador). Quando você clicar em um botão de menu, as funções de gerenciamento relacionadas são exibidas como itens de submenu na barra de navegação.

Atualmente, a barra de navegação esquerda expande-se e contrai-se dinâmica com um clique sem navegar automaticamente para uma página de subpasta. Ao clicar em um cabeçalho de nível superior na barra de navegação esquerda, esta expande automaticamente esse cabeçalho e contrai o cabeçalho da página em que se encontra no momento, mas não navega para fora da sua página atual. Para navegar para uma nova página, você necessita de clicar no cabeçalho e, em seguida, clicar na página da subpasta em que se encontra. Esta ação elimina o atraso e o carregamento da página redundante que ocorreu em versões anteriores do SonicOS ao clicar em um título carregou automaticamente a primeira página da subpasta.

Se a barra de navegação continuar abaixo da parte inferior do seu navegador, é exibido um  símbolo de seta para cima/para baixo no canto inferior direito da barra de navegação. Passe o mouse sobre a seta para cima ou para baixo para rolar a barra de navegação para cima ou para baixo.

símbolo de seta para cima/para baixo no canto inferior direito da barra de navegação. Passe o mouse sobre a seta para cima ou para baixo para rolar a barra de navegação para cima ou para baixo.

Ícones comuns na interface de gerenciamento

O seguinte descreve as funções de ícones comuns usados na interface de gerenciamento do SonicOS:

• Ao clicar no ícone de editar ![]() é exibida uma janela para editar as configurações.

é exibida uma janela para editar as configurações.

• Ao clicar no ícone de excluir ![]() , é excluída uma entrada da tabela

, é excluída uma entrada da tabela

• Se mover o ponteiro sobre o ícone de comentário ![]() , é exibido texto de uma entrada do campo Comentário.

, é exibido texto de uma entrada do campo Comentário.

A barra Status na parte inferior da janela de interface de gerenciamento exibe o status de ações executadas na interface de gerenciamento do SonicOS.

Clique no botão Aceitar no canto superior direito da interface de gerenciamento do SonicOS para salvar quaisquer alterações de configuração realizadas na página.

Se as configurações estiverem incluídas em uma janela secundária na interface de gerenciamento, quando você clicar em OK, as configurações são aplicadas automaticamente ao dispositivo de segurança Dell SonicWALL.

O SonicOS fornece dicas de ferramentas incorporadas para muitos elementos na UI do SonicOS. Essas Dicas de ferramentas são pequenas janelas pop-up que são exibidas quando você passa o mouse sobre um elemento da interface do usuário. Eles fornecem breves informações que descrevem o elemento. As Dicas de ferramentas são exibidas em muitos formulários, botões, títulos de tabela e entradas.

Note Nem todos os elementos da interface do usuário têm Dicas de ferramentas. Se uma Dica de ferramenta não for exibida após posicionar seu mouse sobre um elemento por alguns segundos, você pode concluir com segurança que ele não tem uma Dica de ferramenta associada.

Quando aplicável, as Dicas de ferramentas exibem o mínimo, máximo e valores padrão para entradas do formulário. Essas entradas são geradas diretamente a partir do firmware do SonicOS, para que os valores sejam corrigidos para a plataforma específica e combinação de firmware que você está usando.

O comportamento das Dicas de ferramenta pode ser definido na página Sistema > Administração.

As Dicas de ferramenta estão habilitadas por padrão. Para desabilitar as dicas de ferramenta, desmarque a caixa de seleção Habilitar dica de ferramenta. É possível configurar o período de tempo antes de as dicas de ferramenta serem exibidas:

• Atraso de dica de ferramenta de formulário - A duração em milissegundos antes de exibir as Dicas de ferramentas para formulários (caixas onde se insere o texto).

• Atraso de dica de ferramenta do botão - Duração em milissegundos antes de exibir as Dicas de ferramentas para botões de seleção e caixas de seleção.

• Atraso de dica de ferramenta de texto - Duração em milissegundos antes de exibir as Dicas de ferramentas para o texto da interface do usuário.

Na interface de usuário dinâmica do SonicOS, as estatísticas de tabela e as entradas de log são agora atualizadas dinamicamente na interface de usuário sem exigir que os usuários recarreguem seus navegadores. Você pode navegar em tabelas na interface de gerenciamento com várias entradas usando os botões de navegação localizados no canto superior direito da tabela.

A barra de navegação em tabela inclui botões para deslocamento nas páginas da tabela.

Um número de tabelas agora inclui uma opção para especificar o número de itens exibidos por página.

As conexões ativas, sessões de usuário, chamadas VoIP e atividades semelhantes podem ser desconectadas ou liberadas dinamicamente através de um único clique no ícone de exclusão ![]() na coluna Liberar ou Efetuar logout.

na coluna Liberar ou Efetuar logout.

Várias tabelas incluem um novo ícone de estatísticas de tabela ![]() que exibe um resumo breve e de atualização dinâmica de informações relativas a essa entrada da tabela. As tabelas com o novo ícone de estatísticas incluem:

que exibe um resumo breve e de atualização dinâmica de informações relativas a essa entrada da tabela. As tabelas com o novo ícone de estatísticas incluem:

• Políticas de NAT na página Rede > Políticas de NAT

• Regras de acesso na página Firewall > Regras de acesso

Várias tabelas incluem uma dica de ferramenta que exibe o número máximo de entradas que o dispositivo de segurança Dell SonicWALL suporta. Por exemplo, a imagem a seguir mostra o número máximo de grupos de endereços que o dispositivo suporta.

As tabelas que exibem a dica de ferramenta de entrada máxima incluem políticas de NAT, regras de acesso, objetos de endereços e grupos de endereços.

O canto superior direito de cada página da interface de gerenciamento possui as quatro opções seguintes nas quais você pode clicar:

• Assistentes

• Ajuda

• Efetuar logout

• Modo: Configuração

Assistentes

Cada firewall inclui uma opção de Assistente de configuração que o orienta em várias configurações de firewall, como configuração de rede WAN, configuração de rede LAN, configuração de rede LAN sem fio e configuração de modem 3G/4G. Se clicar em Assistentes, obtém acesso ao Assistente de configuração.

Ajuda

Cada firewall inclui ajuda on-line baseada na Web que explica como usar páginas de interface de gerenciamento e como configurar o firewall. Se clicar em Ajuda, obtém acesso à ajuda sensível ao contexto para a página.

Tip Acessar a ajuda do dispositivo de segurança da rede SonicWALL online requer uma conexão à Internet ativa.

Efetuar logout

Cada firewall inclui uma opção para Efetuar logout que finaliza a sessão de interface de gerenciamento e exibe a página de autenticação para efetuar logon no firewall. Se clicar em Efetuar logout, é efetuado o seu logout do firewall.

Modo: Configuração

Cada firewall inclui uma opção Modo: Configuração que alterna o modo de configuração da interface de gerenciamento entre o modo de Configuração e Não configuração. No modo de Configuração, você pode realizar alterações nas configurações do firewall. No modo de Não configuração, você pode somente visualizar as configurações do firewall. Se clicar na seta junto de Modo: Configuração, é permitido alternar entre o modo de configuração e o modo de não configuração.